Слив данных сотрудниками, кибератаки и мошенничество: как бизнесу справиться с рисками корпоративных коммуникаций

Чернов

руководитель отдела развития корпоративного мессенджера Compass

Деловое и личное общение в одном мессенджере смешивать не стоит. И дело даже не в том, что сотрудники постоянно отвлекаются и становятся менее эффективными. Дело в рисках, которые и компания, и специалист получают, общаясь в публичном сервисе по работе. О каких угрозах идет речь и о том, как их устранить, расскажет Федор Чернов, руководитель отдела развития корпоративного мессенджера Compass.

Для начала разберемся в терминах. Мессенджеры для общения бывают:

- Публичные — те, где мы общаемся с семьей и друзьями. Они созданы для максимально широкой аудитории, и все данные хранят на своих серверах.

- Корпоративные — созданы специально для рабочего общения и, как правило, дополнены различными функциями для организации работы: управление аккаунтами сотрудников, интеграции с другими сервисами, возможность проводить видеоконференции, напоминания и т. д. Размещаются на серверах компании для большей безопасности и полного контроля над данными, либо в защищенном облаке.

Основной риск общения в мессенджере, который может нарушить работу компании или привести к прямым финансовым потерям — это утечки информации. Они происходят как в результате кибератак, так и из-за внутренних инцидентов с сотрудниками. Разберем оба типа угроз и способы их устранения.

Угроза №1: кибератаки

По результатам исследования Positive Technologies количество кибератак на страны СНГ растет: во II квартале 2024 года зафиксировано в 2,6 раза больше случаев по сравнению с аналогичным периодом в 2023 году. 70% всех атак приходятся на российские компании:

Последствия кибератак для российских компаний. Источник: исследование Positive Technologies "Актуальные киберугрозы в странах СНГ 2023—2024".

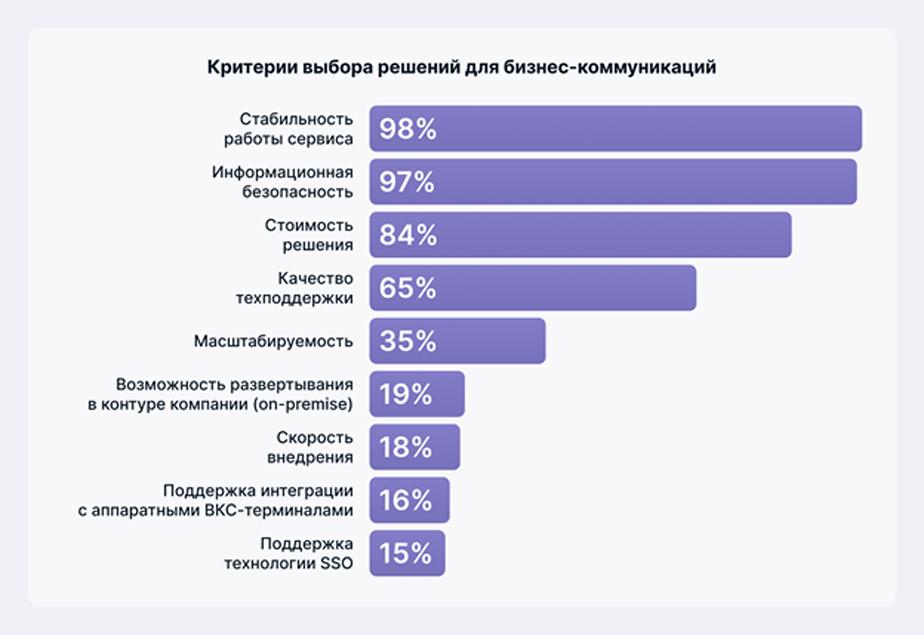

Бизнес осознает последствия утечек информации и стремится себя обезопасить: по результатам опроса TAdviser среди IT-руководителей 250 крупных компаний, безопасность — один из лидирующих критериев при выборе сервиса для рабочего взаимодействия.

Источник: TAdviser

При этом, по данным опроса Superjob, в 2023 году всего 7% компаний использовали только корпоративные мессенджеры, 44% вели рабочее общение в публичных сервисах, а 38% общались и там, и там.

Кибератакам могут быть подвержены и публичные, и корпоративные мессенджеры — все дело в том, какое внимание их разработчики уделяют безопасности. Какой бы тип мессенджера ни выбрала компания, его вендор должен тщательно отслеживать возможные уязвимости в коде приложения и устранять их.

Критерии безопасного мессенджера:

- Использование надежных протоколов шифрования — TLS 1.3, SRTP и DTLS.

- Возможность установки on-premise, что обеспечивает полный контроль над данными или использование надежных дата-центров и криптоконтейнеров для безопасного хранения данных в облачной версии.

- Интеграция с внешними системами информационной безопасности DLP, SIEM и антивирусами.

- Двух-, а лучше трехступенчатая авторизация — вход в приложение по номеру телефона, адресу электронной почты и каталогу Active Directory.

- Отслеживание безопасности устройств сотрудников — обнаружение jailbreak или root на смартфонах с мгновенным уведомлением администратору и защита данных от вредоносных программ.

- Возможность дистанционного разлогина и удаления информации приложения на случай потери сотрудником смартфона или ноутбука.

- Гибкие настройки приватности для разных чатов и групп — от запрета на загрузку файлов до ограничения записи аудиосообщений.

- Отдельный контур с ограничением видимости, прав и доступов для внешних пользователей — подрядчиков, партнеров и внештатных сотрудников.

- Регулярные аудиты безопасности.

Угроза №2: действия самих сотрудников

Самое хрупкое место в любой корпоративной системе — это люди, и большинство угроз исходят изнутри компании. Сами сотрудники намеренно или случайно сливают конфиденциальную информацию и наносят ущерб бизнесу.

По данным анонимного опроса InfoWatch, 51% утечек информации происходит по вине сотрудников — в результате неаккуратности, беспечности или умышленных действий. При этом в 15% случаев данные сливают уже уволившиеся специалисты.

Публичные мессенджеры больше подвержены этому типу рисков, но и при работе в корпоративных сервисах многое зависит от сотрудников. Разберем самые популярные сценарии.

1. Бесконтрольная загрузка файлов

Когда сотрудник загружает на личное устройство конфиденциальные файлы, контроль над ними становится невозможным. Компания теряет возможность отслеживать любое дальнейшее движение документа, и он может быть передан кому угодно. Большинство таких случаев даже невозможно раскрыть без признания самого виновника.

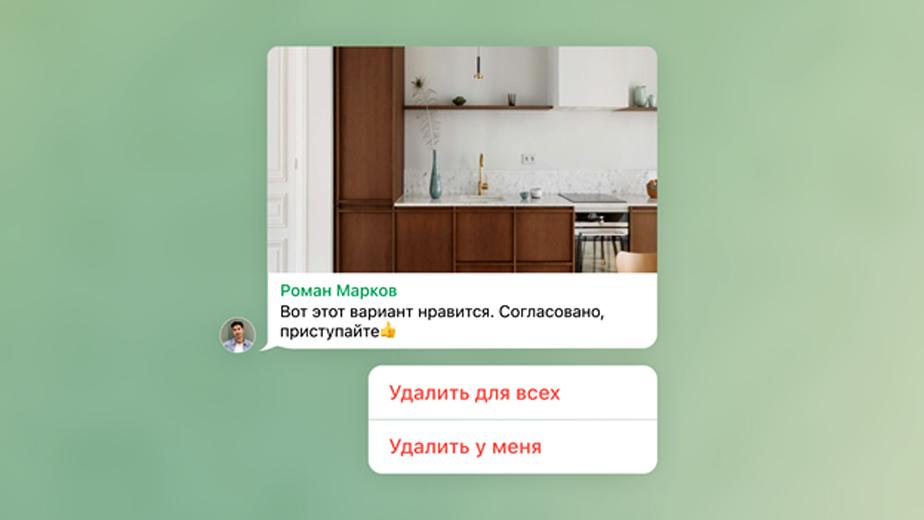

2. Удаление сообщений и изменение историй переписки

Общение в мессенджерах так плотно вошло в нашу жизнь, что даже российские суды учитывают новые способы связи в своей практике. Так, в апреле 2022 года Ростовский апелляционный суд посчитал эмодзи достаточным для закрепления договоренностей между контрагентами.

При этом большинство мессенджеров позволяют удалять или редактировать сообщения постфактум. И если в Whatsapp это хотя бы будет видно, то в Telegram сообщение любой давности можно удалить бесследно.

Это создает риск того, что в спорной ситуации участник переписки может незаметно для остальных исправить диалог в свою пользу. Например, удалить сообщение о согласовании работ или изменить дату оплаты. Это может вызвать путаницу и поломать привычные процессы компании.

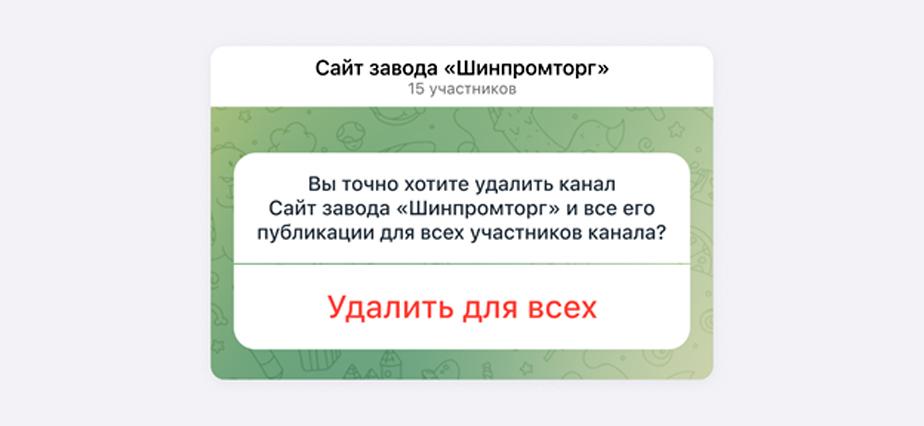

3. Доступ уволенных сотрудников к чатам

При использовании публичных мессенджеров компании могут столкнуться с тем, что бывшие сотрудники после увольнения остаются "наблюдателями" в рабочих чатах. Это связано с тем, что человека нужно вручную удалять из каждого его чата и не всегда понятно, кто должен это делать.

Устроившись на новое место, бывший коллега может позаимствовать данные с прошлой работы или и вовсе передать важные документы сотрудникам новой компании.

Бывают и такие ситуации: на старте работы с мессенджером специалисты стихийно создают рабочие чаты по своим отделам и проектным группам. Все работает хорошо, пока кто-нибудь из уволившихся сотрудников не решает "почистить" свои старые чаты, и не сносит администрируемую им группу вместе со всей историей сообщений. Восстановить ее, конечно же, невозможно.

Обычно после такого ставится задача разобраться с администрированием всех корпоративных чатов, которых к тому моменту может быть несколько десятков.

4. Ненамеренный слив данных

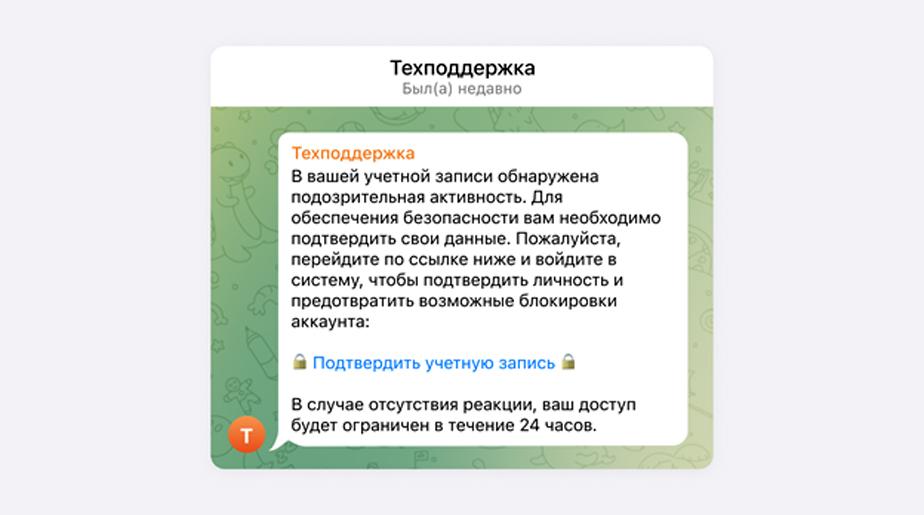

Работа с мессенджерами требует соблюдения цифровой гигиены. Часто сотрудники, не задумываясь, переходят по неизвестным ссылкам в фишинговых рассылках, что приводит к передаче данных в руки злоумышленников.

5. Атака мошенников

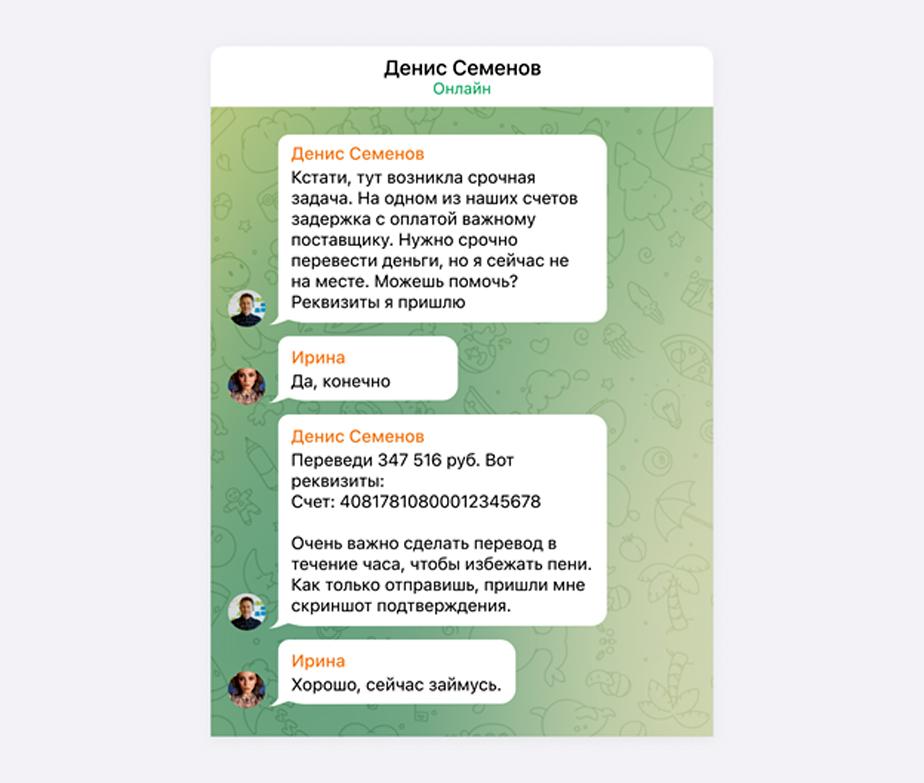

Технологии искусственного интеллекта позволяют быстро сгенерировать то, на что раньше ушли бы недели работы и большой бюджет. Киберпреступники используют эти возможности в корыстных целях: свежие тренды — создание дипфейков для видеозвонков и генерация голосовых сообщений.

Чаще всего с таким мошенничеством сталкиваются обычные люди, но в мировой практике есть несколько громких случаев и в корпоративной сфере.

Так, в 2024 году сотрудник мультинациональной корпорации из Гонконга перевел преступникам 25,6 миллионов долларов после видеоконференции с финансовым директором и другими коллегами, которые оказались дипфейками. Обман вскрылся только после того, как человек сам позвонил в главный офис.

СБЕР зафиксировал, что в публичных мессенджерах с подобным сталкиваются и российские компании, правда пока в текстовом формате. Мошенники могут создать фальшивый аккаунт руководителя и, пообщавшись с сотрудниками, дать поручение перевести деньги на указанные реквизиты.

Как сделать общение в мессенджере безопасным

1. Прописать политику доступа к конфиденциальным данным и ограничить доступ к чувствительным данным

Это должен быть отдельный документ, в котором будет прописано, кто, когда и к каким данным может получить доступ. Файл нужно передать специалистам по информационной безопасности для внедрения и последующего контроля.

Но даже несмотря на такие меры, сотрудники могут быть поразительно настойчивыми в стремлении накосячить, и вместо того, чтобы скачивать файл, сфотографируют информацию с экрана или перепишут ее на листочек.

В таком случае будет хорошо, если в мессенджере есть система ограничения доступа: регулирование видимости контента для разных групп пользователей, запрет на просмотр файлов и ограничение доступа к определенным чатам.

2. Проводить регулярные тренинги по информационной гигиене

На них стоит подтягивать как базу, вроде передачи паролей и важности двухфакторной аутентификации, так и учить сотрудников распознавать фишинг и методы социальной инженерии.

Приводите примеры из мировой практики, чтобы сделать обучение интересным, а в конце добавьте тестирование, чтобы закрепить результаты. Сделать тест можно через чат-бот в том же мессенджере, если в нем есть такая возможность.

И помните: недостаточно один раз рассказать сотрудникам, как им соблюдать безопасность и надеяться, что отныне все защищены. Как правило, эффект от подобных тренингов держится несколько недель, а потом информация стирается из памяти под лавиной других задач. Ключевой фактор успеха тренингов по ИБ — регулярность.

3. Тестировать знания сотрудников

Еще лучше закрепить правила информационной гигиены поможет использование "тайных покупателей". Периодически отправляйте сотрудником фишинговые письма или отыгрывайте известные вам схемы мошенничества.

Результаты помогут вам понять, где самое "тонкое" место в корпоративной безопасности. Их можно собрать в статистику и использовать в следующих обучениях, вместе с самыми интересными кейсами. Конечно, без указания имен провалившихся сотрудников.

Подведем итог

Обезопасить рабочее общение поможет сочетание двух основных компонентов — средств защиты, встроенных в сам мессенджер, и регулярной работы с сотрудниками:

- Выбирайте защищенный мессенджер для рабочего общения, который использует международные протоколы шифрования, хранит данные в надежных дата-центрах или может быть установлен на собственный сервер компании.

- Ограничьте доступ к конфиденциальной информации с помощью политики доступа и внутренних ограничительных функций мессенджера.

- Настройте администрирование групп и каналов, своевременно удаляйте уволенных сотрудников из рабочих чатов.

- Регулярно обучайте своих специалистов информационной гигиене и тренируйте их фишинговую устойчивость.